Aufpassen, dass google.com nicht plötzlich ɢoogle.com ist!

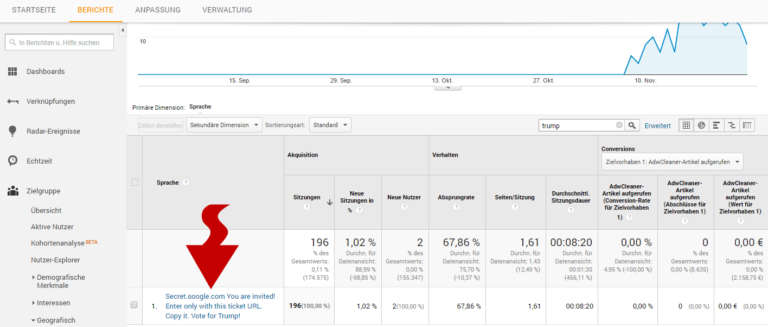

In Google Analytics taucht derzeit bei vielen Nutzern ein Eintrag auf, der eine Art Spam-Wahlkampagne durch Donald Trump in Zusammenarbeit mit Google vermuten lässt. In den sozialen Netzwerken mutmaßen dies zumindest eine ganze Reihe User, die sich die URL nicht näher angeschaut hatten.

Secret.ɢoogle.com You are invited! Enter only with this ticket URL. Copy it. Vote for Trump!

Bei dem augenscheinlichen „g“ im Domainnamen von google.com handelt es sich allerdings um das Unicode-Character „ɢ“ – dem kleingeschriebenen Großbuchstaben „G“. Das Zeichen wird unter der Bezeichnung ‚LATIN LETTER SMALL CAPITAL G‘ (U+0262) geführt (siehe: codepoints.net). Dieser stimmhafte, am Gaumenzäpfchen gebildete Verschlusslaut kommt laut Wikipedia nur in wenigen Sprachen, wie jemenitisch-arabischen Dialekten vor.

Google und andere große Seiten sind des Öfteren Opfer solcher Phishing-Domains, bei denen Unicode-Zeichen dazu verwendet werden, bekannte Buchstaben zu ersetzen.

Wer steckt nun dahinter? Trump, Google, …?

Registriert ist diese Domain in Russland. Betrieben wird die Website derzeit über die IP-Adresse 78.110.60.230 im Raum Moskau. Für mich sieht das weder nach dem 49. US-Präsidenten oder nach dem Umfeld des in Mountain View ansässigen Unternehmens aus.

Vielleicht hat sich hier wirklich nur ein russischer Trump-Anhänger einen Spaß gemacht und müllt im Namen von Donald Trump die Webanalytics von wer weiß wie vielen Anwendern voll. Aber prinzipiell ließe sich mit solchen Phishing-Attacken Nutzer auch auf 1:1 nachgebauten Seiten wie Facebook, Gmail, Amazon usw. locken und dort über einen Vorwand Logindaten abgreifen oder Schadsoftware unterjubeln.

Was kann man tun?

Natürlich sollte man umsichtig beim Aufruf irgendwelcher Adressen via Copy & Paste sein. Wie in diesem Beispiel fällt es kaum auf, dass es sich hierbei nicht um Google handelt.

Bernadette Hohns hat im Lunapark-Blog zu dieser Art von Spam unter dem Titel Fake-Traffic und Referrer-Spam in Google Analytics loswerden die Vorgehensweise der Spammer ausführlich beschrieben.

Was gibt es auf der Website zu sehen?

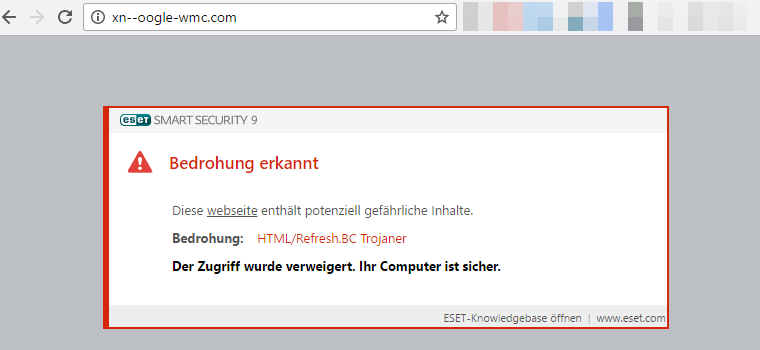

Ein neugieriger Aufruf der Seite secret.ɢoogle.com wird durch meine Sicherheitssoftware Eset Smart Security blockiert. Ob es sich hierbei jedoch um eine wirkliche Gefährdung durch einen Trojaner handelt oder ESET an dieser Stelle lediglich die spammige Domain-Weiterleitung verhindern möchte, kann ich nicht sagen.

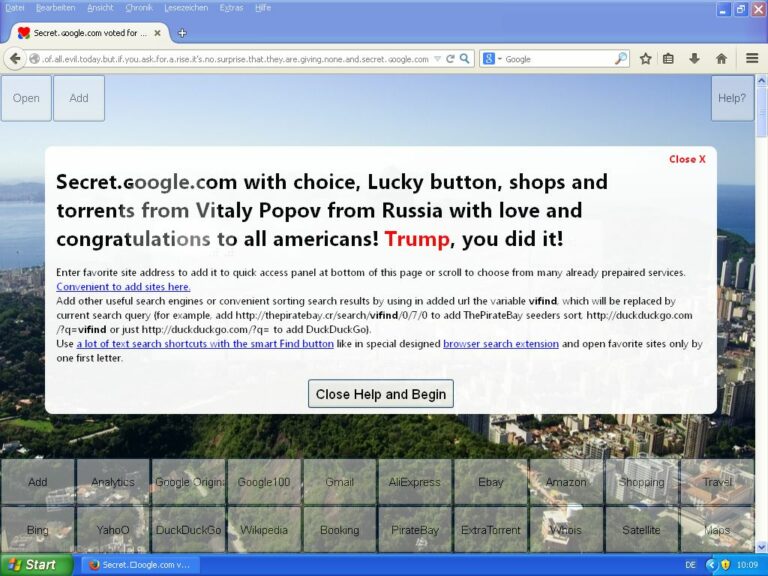

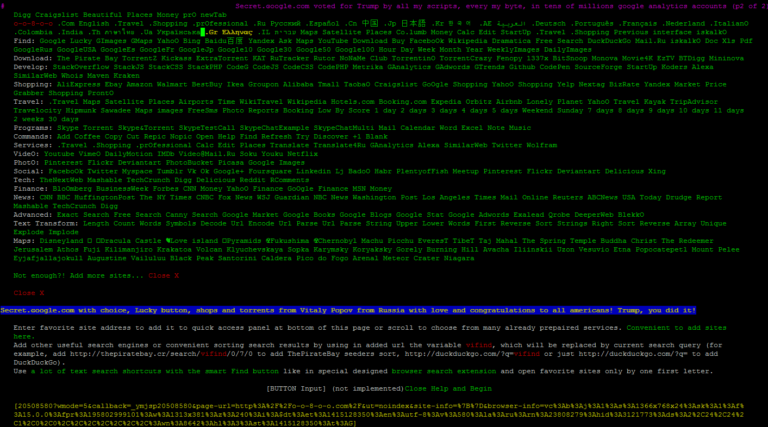

Ruft man die Adresse doch im Browser auf, erfolgt eine Weiterleitung zu der etwas sperrigen URL:

![Weiterleitungsadresse - secret.[g]oogle.com](https://www.browserdoktor.de/files/weiterleitungsadresse.png)

Diese Zielseite besteht aus unzähligen Links zu allen möglichen Seiten, die ich mir jedoch nicht näher anschauen wollte. Auf dem ersten Blick fielen mir zumindest keine kritischen Verweise auf. Eher eine Art veralteter und schlecht gemachter Webkatalog, wie es diese noch Anfang der 2000ern gab.

Ich habe an dieser Stelle 2 Screenshots angefertigt, damit ihr euch einen kurzen Eindruck verschaffen könnt, ohne die Seite aufrufen zu müssen.

Vor Ghost Spam dieser Art schützen?!

Beim Analytics-Trump-Google-Spam und den vielen anderen Methoden dieser Art, wird die eigene Website weder durch menschliche Besucher noch von einem Bot aufgerufen. Mit dem verwendeten Measurement Protocol wird das Ganze aus der „Ferne“ mit den UAs der Analytics-Nutzer versehen, um in den jeweiligen Auswertungen aufzutauchen.

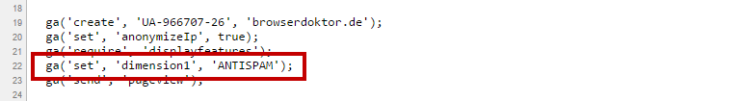

Wie ich erst kürzlich bei einem Vortrag zu diesem Thema von Thomas Wagner erfahren durfte, lässt sich mit dem Anlegen von Filtern und benutzerdefinierten Dimensionen dieses Probleme verhindern.

ga(’set‘, ‚dimension1‘, ‚ANTISPAM‘);

Dabei wird auf der eigenen Seite der Analytics-Code prinzipiell mit einem „Passwort“ erweitert, was die Spammer über das Measurement Protocol nicht abbilden können. Die „Besucherzahlen“ werden durch diese Anpassungen natürlich etwas fallen, aber näher an die realen Zahlen herankommen.

Reicht das als Schutzmechanismus für die Analytics-Daten?

Nein, leider nicht! Die Spammer haben, gerade beim Einsatz des Standard-Tracking-Codes, auch Zugriff auf die Dimensionen. Schließlich stehen diese Informationen für jeden (Bot) sichtbar direkt im Quellcode der Webseite und lassen sich so auch in die Tools der nervenden „Angreifer“ einarbeiten. Das werden nicht alles nur sogenannte „Script-Kiddies“ sein, die „ein wenig herum spielen“.

Vielleicht hilft es an dieser Stelle als „Passwort“ nicht gerade ANTISPAM zu nutzen, sondern auf Dimensionen klassischer Analytics-Daten zuzugreifen. So könnte man auch „WOMEN“, „CHECKOUT“ oder „NEWSLETTER“ an diesem Punkt nutzen und so den Spammern eine Falle stellen. Denn eins ist klar: Die Jungs und Mädels die uns die Datenansichten versauen, schlafen mit Sicherheit nicht und wissen auch, wie man solche Mauern überwindet.

Seid ihr auch betroffen?

Ich habe diese Einträge auf fast allen meiner Seiten gefunden. Wie schaut’s bei euch aus? Unternehmt ihr was dagegen oder ignoriert ihr das ganze? Oder wurdet ihr eventuell sogar verschon? Schreibt es in die Kommentare!

Hallo, bei mir taucht dieser Link auch auf. Ich wüßte gar nicht was ich dagegen unternehmen soll.

familylifeloveandcooking . blogspot . com

Wir sind auch bei mehreren Seiten davon betroffen. Genau dieselbe Sache.

gruß

marc

Hallo,Leider ist es mir bei mir auch aufgefallen. 86 mal wurde die betroffene Webseite innerhalb von sechs Tagen aufgerufen. Vielleicht sollte man Russland einfach sperren.

Schaue mir gerade die benutzerdefinierten Dimensionen bei Analytics an. Da könnte man etwas gegen diesen Datenmüll in der Webanalyse machen …

https://support.google.com/analytics/answer/2709828?hl=de

Sobald ich was Vorzeigbares habe, wird es hier veröffentlicht.

Ich habe diese SPAM auch, aber mir ist nicht ganz klar, was damit bezweckt werden soll?

Dass Leute, die dieses Zeug in ihren Daten finden, die dortige Website aufrufen. Hier verstehe ich es nicht ganz. Bei anderen stecken u.a. mit Malware verseuchte Websites dahinter oder werden zum Verteilen von Affiliate-Cookies verwendet.

Die ominöse sperrige Weiterleitungsadresse aus unzähligen URLs, ist nichts anderes, als der Liedtext von „Money“ (Pink Floyd) … das hat doch schon wieder was, nicht?! Viele Grüße 🙂

bei uns 319 Aufrufe am 30. Novemer 2016

Gut das sich jemand dem Thema angenommen hat, so das man zumindest weiß was es mit dem Spam auf sich hat.

Habe mittlerweile über 120 Zugriffe von diesem in Google Analytics. Fragt man sich wieso jemand sowas macht. Aus Spaß? Langeweile? Oder doch um Malware zu verbreiten?

Ja, ich blick das auch nicht so richtig. Ich denke dass derade die Personen, die diese Daten in ihren Analytics-Accounst finden, auch diese sind die das nicht einfach so anklicken. Meiner Meinung nach ärgerlich, aber doch das falsche Ziel, oder?

Und was kann ich jetzt dagegen tun?

Diese scheiß Seitenaufrufe verfälschen komplett meine Statistiken…

Wäre auch echt dankbar wenn ihr eine Lösung für uns alle hättet.

Grüße

Marco

Steht seit gestern im Artikel. Anleitung unter: http://blog.gandke.de/Analytics+Ghost+Spam+Wirksam+Verhindern+Ein+Etwas+Anderer+Filter.aspx

Habe bei WordPress einen IP County Blogger aktiviert.

Damit ist jetzt Schluss für Länder die mich zuspammen.

Damit lassen sich auch einzelne IP’s sperren.

Das gleiche lässt sich euch mit .htaccess machen.

Anleitung hier:

http://www.pflanzenspass.de/aussperren-ungebetener-gaeste-ip-und-laender-bereiche-sperren-was-konkret-tun-2/

Viel Freude damit 🙂

Damit verhinderst du aber nicht den Spam in Google Analytics, da hier gar kein Zugriff auf deine eigene Seite erfolgt. Aber vor allem für den Login-Bereich sicher eine gute Sache.